大规模“断网”,乌克兰移动网络巨头Kyivstar遭黑客定向攻击

发布时间 - 2023-12-15 13:47:34 点击率:1366次概述

奇安信威胁情报中心关注到最近乌克兰最大的移动网络运营商Kyivstar遭受定向网络攻击,导致服务中断,影响到乌克兰境内多地用户。随后疑似亲俄罗斯黑客组织声称对此负责,目前相关方正对该攻击展开调查,背后攻击团伙可能与Sandworm APT组织有关。我们根据当前网络上的公开信息,整理了该攻击事件的有关信息和造成的影响。

Kyivstar攻击事件

Kyivstar遭受网络攻击

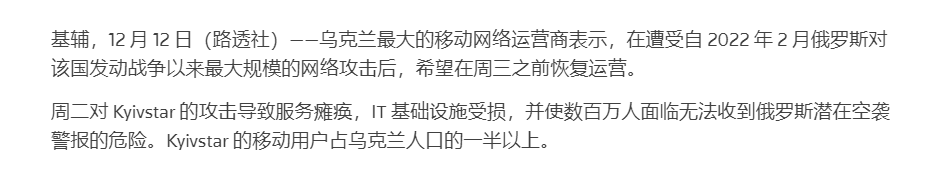

2023年12月12日,乌克兰最大的移动网络运营商Kyivstar表示遭到网络攻击[1],导致相关网络服务瘫痪,“使数百万人面临无法收到俄罗斯潜在空袭警报的危险。”

报道中提到,Kyivstar的CEO认为此次袭击是与俄罗斯战争的“结果”。攻击“严重损坏了基础设施,访问受到限制”,为应对攻击,只能“物理上关闭Kyivstar以限制敌人的访问”。

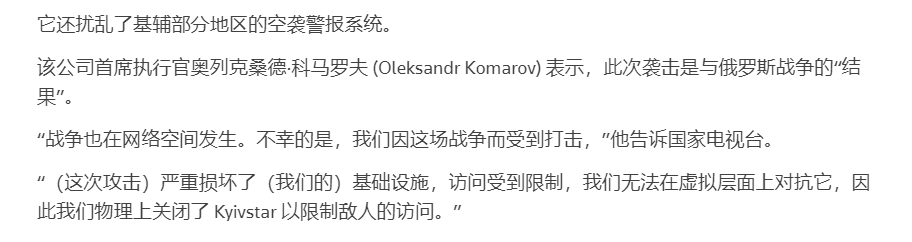

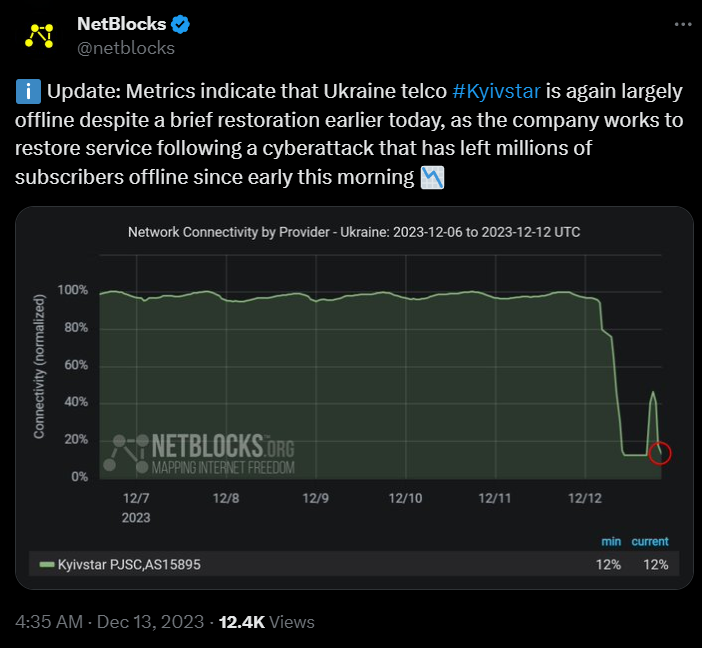

NetBlocks组织监测到Kyivstar网络连接情况在12月12日出现断崖式下跌[2],印证了网络攻击对Kyivstar的影响。

俄罗斯黑客组织声称对此负责

目前暂不能明确攻击者的具体身份,但已有两个黑客组织发布与此相关的声明,相较而言Solntsepek组织声明的可信度较高一些。

亲俄黑客组织Killnet在12月12日声称,对乌克兰移动运营商和银行进行了攻击[3],但未提及被攻击单位的具体名称,并且没有提供其参与的任何细节或证据。

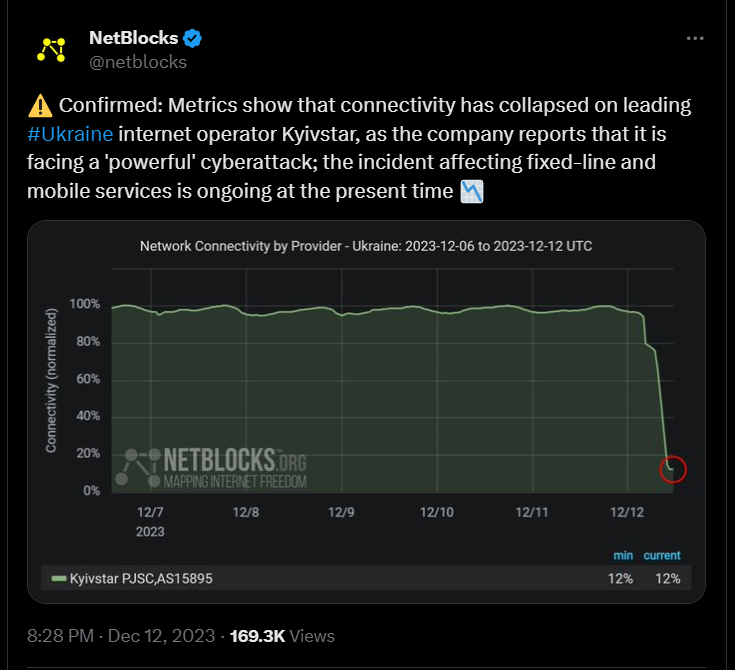

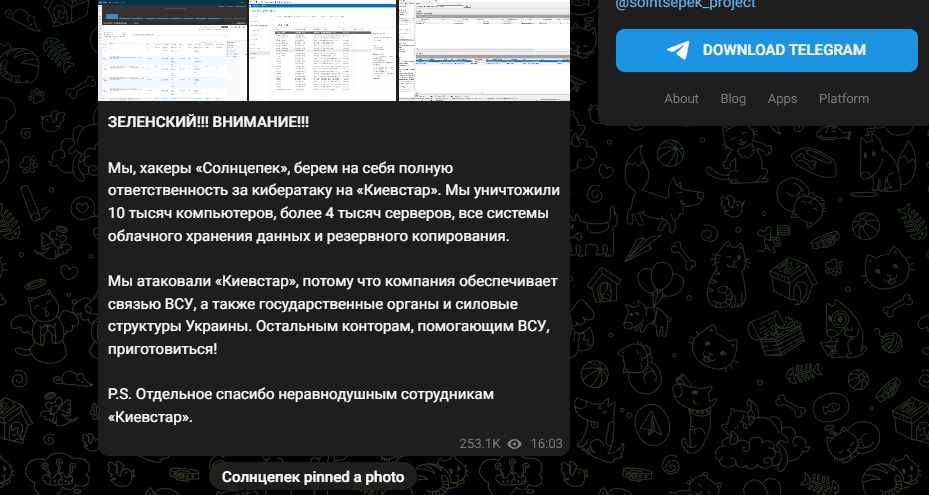

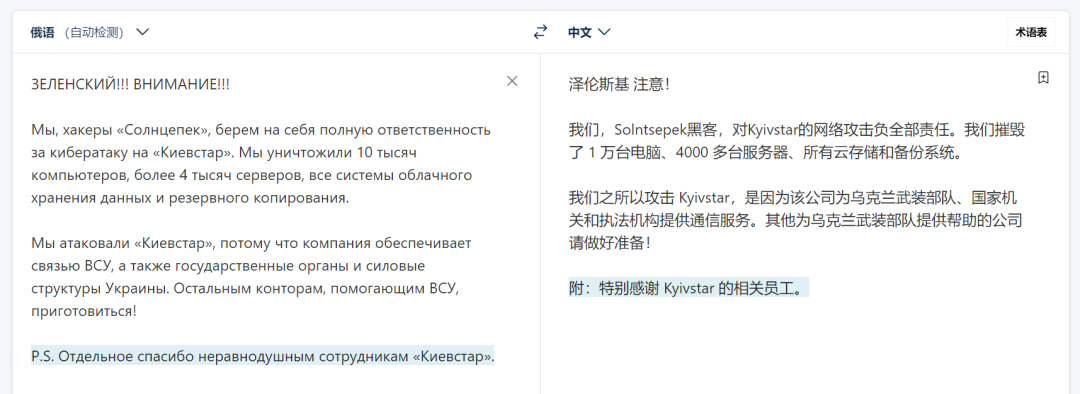

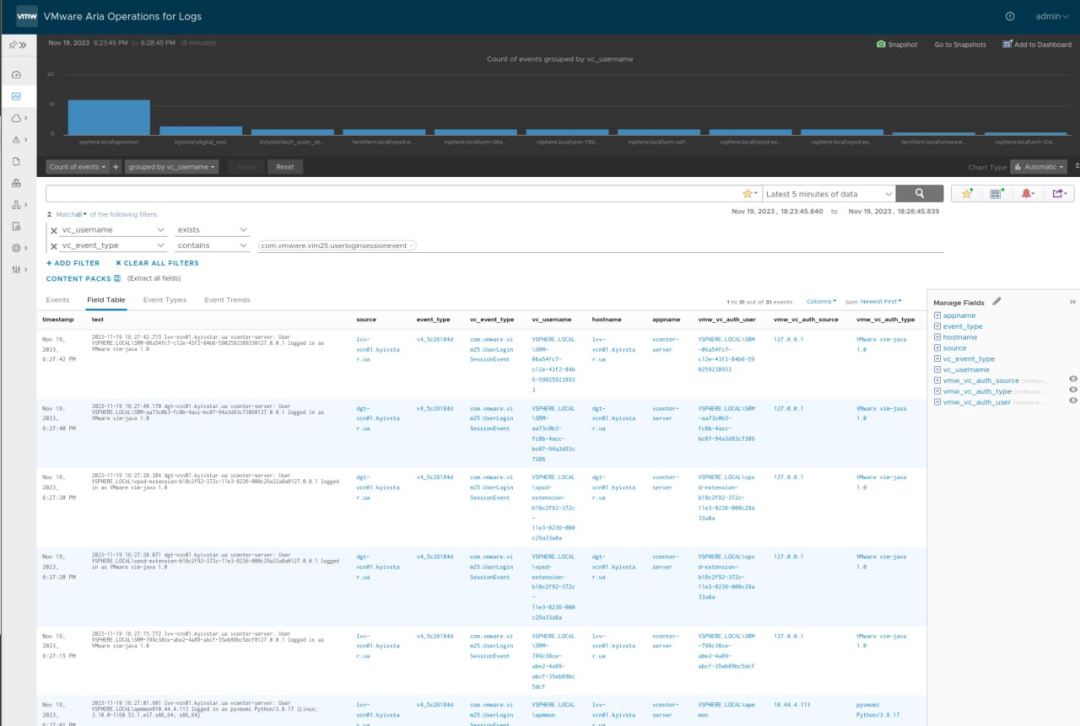

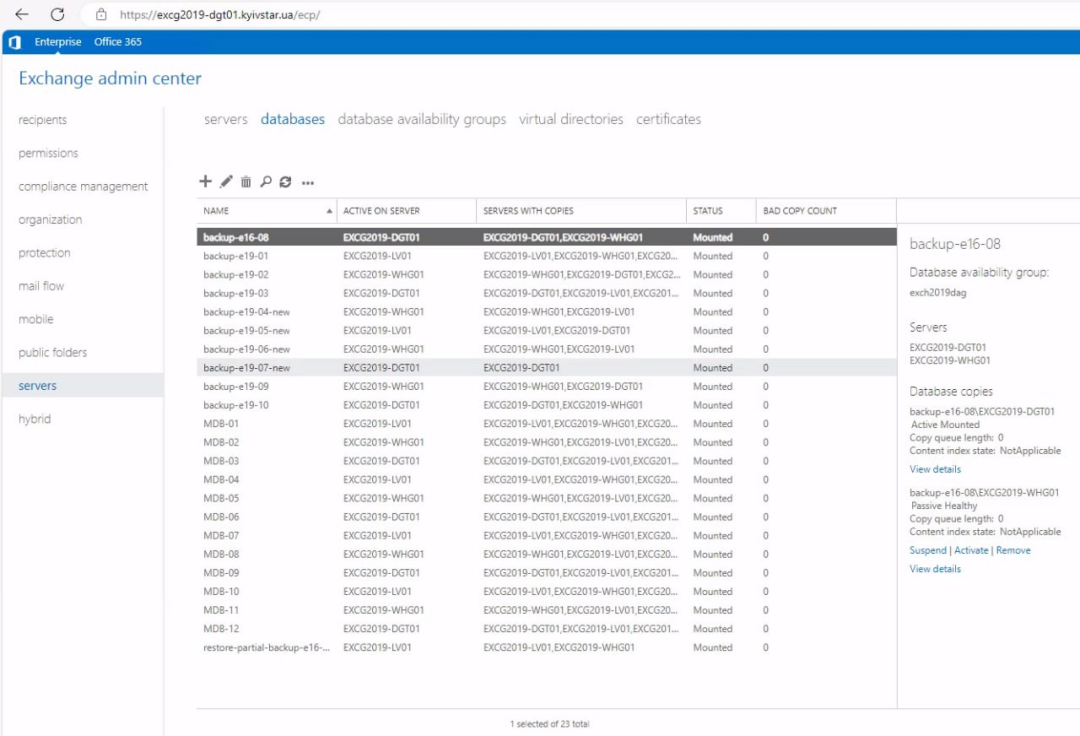

12月13日,黑客组织Solntsepek声称“对Kyivstar的网络攻击负全部责任”,并发布据称攻陷的Kyivstar相关系统的截图[4]。

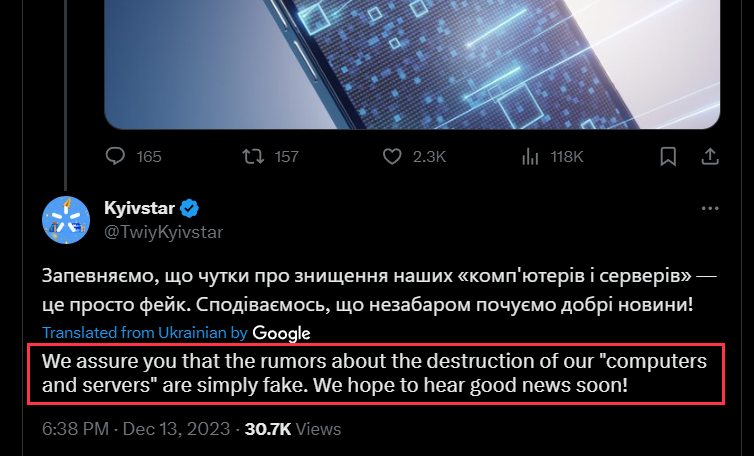

Solntsepek在声明中称破坏了10000台电脑和4000多台服务器,而在12月13日晚些时候,Kyivstar在其官方twitter账号回应此说法为谣言[5]。

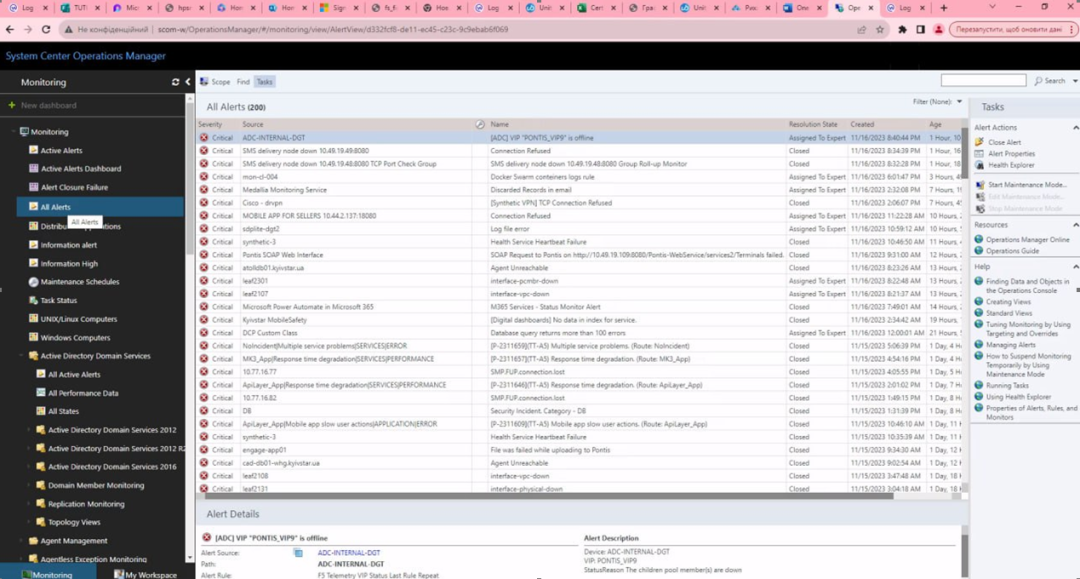

Solntsepek目前公开的5张截图如下,涉及多个服务器管理界面,其中一张出现与Kyivstar有关的Exchange服务器域名”excg2019-dgt01.kyivstar.ua”。

乌克兰开始调查攻击事件

攻击者使用的具体手法暂时未知,不过Solntsepek在13日发布的声明信息暗示此次攻击可能和Kyivstar公司员工有关[6]。

12月13日,乌克兰国家特殊通信和信息保护局(SSSCIP)发布通告,表示CERT-UA和乌克兰安全局(SSU)正在调查此次网络攻击事件[7],攻击“导致该公司技术网络的基本服务被封锁,造成多项服务中断”。

Kyivstar逐步恢复服务

Kyivstar周二晚间表示,固定电话服务已部分恢复,并正在努力在周三之前恢复其他服务[1]。

12月13日晚,Kyivstar的移动服务在乌克兰部分地区恢复,但另一些地区的网络仍未恢复。Kyivstar的CEO表示“网络的恢复正在逐步且非常谨慎地进行,因为仍然可能出现一些困难”。

事件影响

Kyivstar为乌克兰最大的移动运营商,拥有2430万移动用户以及超过110万家庭互联网用户,Kyivstar的移动用户占乌克兰人口的一半以上。12月12日周二发生的网络攻击导致该公司多项服务中断,截止到13号晚上服务仍未能完全恢复。

NetBlocks的监测数据表明,乌克兰境内的所有区域都受到Kyivstar服务中断的影响,首都区域影响最为严重,同时空袭警报网络和银行业也受到牵连[9]。

Kyivstar在12日的短暂恢复后,网络连接情况又出现下滑[10],随后保持低连接状态[11],由此可见恢复网络服务的工作仍面临一些困难。

Kyivstar官方表示用户的个人信息未受此次攻击事件影响[12]。

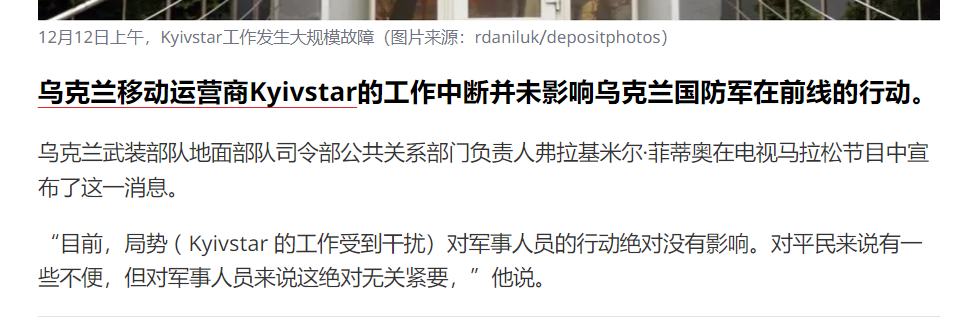

黑客组织Solntsepek在声明这提到他们此次行动的动机是“因为该公司为乌克兰武装部队、国家机关和执法机构提供通信服务”,而乌克兰方面声称,Kyivstar系统故障未影响乌克兰军方,因为军方使用了不同的连接系统[13]。

攻击团伙信息

国外媒体在对Kyivstar攻击事件的报道 [14]中提到,乌克兰SSSCIP和Mandiant的相关人员认为Solntsepek团伙与Sandworm APT组织有关。

参考链接

[1].https://www.reuters.com/technology/cybersecurity/ukraines-biggest-mobile-operator-suffers-massive-hacker-attack-statement-2023-12-12/

[2].https://twitter.com/netblocks/status/1734550734824214858

[3].https://t.me/killnet/23

[4].https://t.me/s/solntsepekZ/1283

[5].https://twitter.com/TwiyKyivstar/status/1734885432029028540

[6].https://understandingwar.org/backgrounder/russian-offensive-campaign-assessment-december-13-2023

[7].https://cip.gov.ua/en/news/fakhivci-cert-ua-doslidzhuyut-kiberataku-na-merezhu-telekom-operatora-kiyivstar

[8].https://suspilne.media/638838-mobilna-mereza-kiivstaru-zapracuvala/

[9].https://twitter.com/netblocks/status/1734609057707888746

[10].https://twitter.com/netblocks/status/1734673235281600537

[11].https://twitter.com/netblocks/status/1734931981819895959

[12].https://twitter.com/TwiyKyivstar/status/1734885428891988191

[13].https://nv.ua/ukr/sboy-v-rabote-kievstar-ne-povliyal-na-deystviya-ukrainskih-voennyh-suhoputnye-voyska-50375823.html?utm_source=telegram

[14].https://www.wired.com/story/ukraine-kyivstar-solntsepek-sandworm-gru/

来源:奇安信威胁情报中心

客服1

客服1